Cum va câștiga candidatul Iohannis alegerile prezidențiale din Noiembrie prin atac cibernetic organizat dinspre Ucraina

SRI, tăcerea cea dintâi

SRI refuză să răspundă publicației cristoiublog.ro dacă în zilele alegerilor euro-parlamentare din mai 2019 au existat atacuri cibernetice. SRI nu este un organizator de alegeri, ci apără „constituționalitatea” alegerilor: pe acest principiu, alegerile la români au ajuns prizoniere ale serviciilor speciale, introduse peste tot pentru „protecția” voinței poporului. În plus, la vârful „pilonilor” pe care se sprijină sistemul electoral (Ministerul Afacerilor Externe, Autoritatea Electorală Permanentă, Serviciul Român de Informații și Serviciul de Telecomunicații Speciale) directorii eminamente civili, fără vreo interacțiune „culturală” cu serviciile, par a fi pe cale de dispariție: cu președintele AEP, Constantin Mitulețu-Buică și directorul STS Ionel Vasilca, „formați” la Academia SRI, stând ferm lângă directorul SRI și fostul bursier sorosist Eduard Hellvig, respectiv lângă Theodor Meleșcanu, un apropiat SIE.

Azi la BEC un vot depui, mâine el va face pui

Dacă de la sosirea lui Hellvig la comanda SRI, Sistemul din România s-a închis într-o „carapace” informațională, iar contribuabilii nu mai știu foarte precis pe ce se duc impozitele lor (plătite inclusiv pentru transparentizarea așa-numitului „Sector de Securitate”), găsim în schimb, de partea cealaltă, foști elevi ai proiectului SRI – ofițeri din SZRU (Serviciul de Informații Externe al Ucrainei) care explică în clar, în locul Serviciului lui Hellvig, cum poate fi modificat prin atac cibernetic rezultatul unui proces electoral. Modificarea rezultatului alegerilor poate fi făcută la punctul final al „lanțului” (Entitatea Electorală Centrală, eventual Biroul Electoral Central, BEC, pentru România), într-un sens dorit de autori: ofițerii ucraineni vorbesc de supravegherea vulnerabilităților sistemelor supravegheate și de utilizarea unui hardware dăunător, combinate cu bruierea defensivei cibernetice cu atacuri masive de tip DDoS (mai multe sisteme infectate care invadează simultan un sistem-țintă). În plus, cu referire la atacarea directă a unei Unități electorale Centrale (CEC, în cazul Ucrainei) și a comisiilor districtuale (ale Ucrainei-n.n.), ofițerii SZRU adaugă și infectarea serverelor cu „viermi” de distorsiune a bazei de date, respectiv activarea în ziua votării a unor viruși „în adormire” din computerele Comisiei cu viruși diferiți.

Duel în finanțări de hackeri: „haștag rezist” vs Rusia. În Ucraina

Alături de serviciul ucrainean SZRU, vine și politicianul ucrainean Arsen Avakov, fost ministru ucrainean de Interne, și precizează că atacurile cibernetice sunt susceptibile să fie lansate în ziua finală a numărării voturilor. În plus, cu toată zgârcenia de informații, unitatea Cyberint a SRI a scăpat în 2016 un amănunt important: atacurile cibernetice asupra instituțiilor din România sunt finanțate din exteriorul țării, frecvent cu implicarea unui stat: altfel spus, un grup finanțat statal dinspre Spațiul Federației Ruse poate organiza un atac cibernetic în favoarea unui candidat „preferat” de Moscova pentru România; alternativ, un finanțator „haștag rezist” poate organiza un atac cibernetic în la alegerile euro-parlamentare sau prezidențiale, în beneficiul liderului „rezist” Klaus Iohannis: evident, în toate aceste cazuri, pot fi folosite elemente active deja pe teritoriul Ucrainei.

Defensiva cibernetică a Ucrainei, construită cu SRI

Ucraina a fost un mic paradis al atacurilor cibernetice, având reprezentate toate tipurile de agresori cibernetici (de stat, hackeri individuali, organizații, grupări teroriste). După 2014, țara a trăit real, în plin război cibernetic: potrivit serviciului SZRU, hackerii au încercat dinspre Rusia capturarea Comisiei Electorale Centrale (pentru publicarea unor date false), respectiv infiltrarea sistemului electoral pentru a distruge datele referitoare la alegători. Începând din 2015 până la începutul lui 2017, România a finanțat cu mai mult de 1,2 milioane euro, un proiect de apărare cibernetică a Ucrainei. Banii i-a colectat România, dar trezorierul a fost NATO, care i-a și rulat printr-un cont special. Este greu de crezut, însă, că proiectul de tip „defensiv” al SRI va avea vreun rol în reducerea fenomenului atacurilor cibernetice dinspre Ucraina spre ținte din exteriorul țării, eventual spre România (cum ar fi bănci, spitale sau Autorități electorale). Din acest punct de vedere, Ucraina este „lozul câștigător” pentru unii care pregătesc lovituri cibernetice bine plătite, pentru alegerile electorale din România.

Eu sunt mic, tu fă-mă mare, la europarlamentare

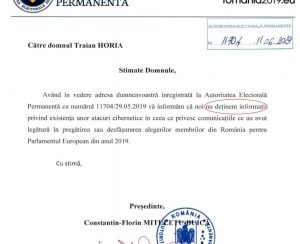

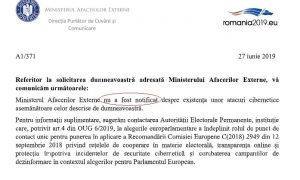

În iunie 2019, Autoritatea Electorală Permanentă (AEP) și Ministerul Afacerilor Externe, transmiteau publicației cristoiublog.ro că nu au cunoștință de existența unor atacuri cibernetice în ziua de 26 mai, ziua alegerilor euro-parlamentare din România. O a treia instituție contactată, Serviciul Român de Informații (SRI), gestionară a acestor evenimente, refuza să comenteze existența atacurilor cibernetice în zilele alegerilor euro-parlamentare, ascunzându-se ridicol după statutul său de „serviciu secret” și, culmea, în spatele unei legi a transparenței informației publice (Legea 544/2001). Straniul refuz al SRI venea la doar o săptămână după ce Serviciul anunțase un atac cibernetic masiv asupra a patru spitale din România, semn că SRI are și momente când este mai puțin secret. Mai mult, faptul că pe atacul spitalelor românești, SRI dezvăluise chiar și o sursă posibilă (hackeri din China) sugerează că Serviciul lui Hellvig împarte informația ca la piață, mai precis cui oferă mai mult: spre exemplu, un atac cyber interceptat dinspre China îi va aduce lui Hellvig laudele omologilor nord-americani, în timp ce recunoașterea unor atacuri cibernetice asupra sistemelor folosite la euro-parlamentarele din România nu i-ar aduce nimic: cel mult necazuri.

Hai necaz, necaz, de mic SRI-ist am tras

În 2011, ministrul de Interne al Ucrainei, Arsen Avakov se arăta îngrijorat că atacurile cibernetice asupra Comisiei Centrale Europene a Ucrainei vor fi planificate pentru ziua numărării voturilor. Îngrijorarea oficialului ucrainian nu era întâmplătoare: Ucraina este un stat sub asaltul atacurilor cibernetice, asistat internațional în implementarea apărării cibernetice. Peste îngrijorarea lui Avakov, veneau serviciul secret ucrainian (SZRU, echivalentul Serviciului român de informații externe din România) care explica în clar cum poate fi modificat rezultatul unui proces electoral în punctul său final: infectarea serverelor cu „viermi” capabili să distorsioneze statisticile și baza de date din computerele aferente stațiilor de votare, activarea în ziua votării a unor viruși în adormire din computerele Comisiei cu viruși diferiți, care pot bloca sau afecta transmisia de date și centralizarea online a votului. Este de menționat că ofițeri ucraineni au susținut traininguri pe securitate cibernetică, în cadrul unui proiect finanțat de România (printr-o unitate SRI) începând din anul 2015.

Banii, spectrul și proiectul

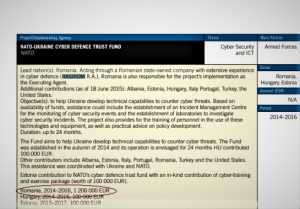

Spectrul unui eșec n-a existat niciodată fiindcă proiectul a avut din start suporteri puternici: „Ukraine-NATO Trust Fund on Cyber Defence” (presc. NATO-UKRAINE TF CD) fusese propus în 2014, la un summit NATO din Țara Galilor, probabil după ce cancelarul german Angela Merkel va fi aflat că Ucraina are frontieră comună cu Rusia: declarat operațional în decembrie 2014, Acordul a fost semnat în iulie 2015 între Serviciul de Securitate al Ucrainei (SBU) și SRI (România), iar în iulie 2017, Sorin Ducaru (NATO) anunța prelungirea lui. România a colectat bani, a invitat donatori pentru proiect, a oferit ca executant de proiect unitatea RASIROM a SRI și a adus din import hardware și software specific începând cu 2016. În plus au fost organizate traininguri pentru staff-ul ucrainean și asistența tehnică necesară. Astfel, Ucraina își dezvolta treptat capabilitățile cibernetice în limita contribuțiilor sosite de la națiuni-donor: în prima fază financiară (2015), România a cheltuit 500 000 euro, iar alte state precum Albania sau Portugalia au oferit câte 30 000 euro. Proiectul a instalat un Centru de management al incidentelor de cyber-securitate și laboratoare pentru cercetarea lor.

Tentative de blocare cibernetică

Dacă definitivarea primei etape de implementare a fost lăudată de toți și a fost mulțumitoare pentru NATO și partea ucraineană, de ce totuși a insistat și insistă România pe un proiect scump, în Ucraina, care se vrea prelungit dincolo de alegerile prezidențiale din România (noiembrie 2019)? În iulie 2017, Eduard Hellvig Hellvig (SRI) își exprima dorința de a continua acest proiect de întărire a scutului cibernetic al Ucrainei și care, eventual, va fi dus dincolo de alegerile prezidențiale din 2019, din România. Aceasta în contextul că scutul cyber românesc nu este nici pe departe „definitivat”. Proiectul derulat în Ucraina de SRI a adus în zonă bani, tehnologie de ultimă generație și a calificat forță de muncă în cibernetică, iar „celule” aflate în afara controlului Kievului pot de-acum să planifice mai “organizat” cyber-atacuri de modificare a scorului electoral din România. De-acum, din “vecinătatea” proiectului care protejează infrastructura Ucrainei, elemente necontrolate de Kiev vor duce la îndeplinire cyber-atacuri doar asupra obiectivelor din alte state, cu precădere țări vecine: iar alegerile prezidențiale și europarlamentare vor fi mereu atractive pentru “vânătorii de recompense” cibernetici.

SRI „clasifică” deja România cibernetică

Previzibil, pentru partea a doua a Proiectului din Ucraina, unitatea RASIROM vrea să mențină aceeași „arhitectură”- cu România „conducător de proiect” și cu reînnoirea căutărilor de finanțări. Implementarea proiectului și dezvoltarea sa consolidează apărarea Ucrainei, dar nu va avea efecte mari în ceea ce privește atacurile cibernetice dinspre Ucraina spre ținte străine, inclusiv din România. În plus, potențiala atacare a comunicațiilor Alegerilor Euro-parlamentare sau Prezidențiale și tăcerea SRI, lasă întrebări în suspensie pe care actuala Comisie anti-fraudă din Parlamentul României au datoria să le dezlege. AEP are un departament (de control al campaniilor electorale) care analizează, verifică, gestionează și arhivează rapoartele, declarațiile și documentele aferente campaniilor electorale. Dacă președintele AEP nu știe de atacuri cibernetice ce au vizat procesul electoral din 26 mai, dar SRI cunoaște și nu poate să o spună fiindcă este totul „clasificat”, atunci Olguța Vasilescu poate să afle totul, sub forța pe care legea o dă Comisiei sale de verificare a acuzațiilor de fraudă la alegerile din 26 mai.

Ce-avem noi aici? Ce-au ei acolo?

Avem, așadar, un SRI care tace chitic, avem apărarea cibernetică a Ucrainei implementată cu specialiști români dintr-o societate a SRI, avem un stat-gazdă numit Ucraina cu faimă recentă de paradis al hackerilor, dar avem și o „rețetă” de câștig electoral prin atac cibernetic, dată de un serviciu secret ucrainean: în mod normal, Comisia anti-fraudă Olguța Vasilescu ar trebui să îl cheme la audieri pe directorul SRI, Eduard Hellvig, pentru o informare mai amplă. Iar un finanțator „haștag rezist”, la doar două săptămâni distanță de alegerile prezidențiale, se va putea gândi să ofere un cadou reușit șefului lui Hellvig din Consiliul Suprem de Apărare a Țării (CSAT), respectiv liderului neîncoronat al mișcării „haștag rezist”, domnul președinte Klaus Iohannis: evident, cadoul va fi al doilea mandat prezidențial. Nici nu ar fi complicat: se aplică „rețeta” SZRU, iar un atac cibernetic dinspre Ucraina spre comunicațiile electorale ale Alegerilor Prezidențiale nu ar trebui decât să cloneze identitățile celor din grupul „haștag rezist”, respectiv să tripleze numărul votanților USR și PNL.

E greu de inteles asemenea abordari. Daca sunt atâtea riscuri cibernetice, nu mai bine numeri buletinele țărănește. Nu așa se facea inainte de aparitia calculatoarelor? Ce tot atâtea discutii…

Prin propaganda anti sisteme informatice , PSD a inceput procesul de fraudare a alegerilor viitoare.

Pentru ca la europarlanentare nu au putut sa masluiasca procesele verbale.

Campania de denigrare a sistemelor informatice este in planul PSD si va continua desantat :

-Dragnea a sugerat inainte de alegeri ” ca se intentioneaza fraudarea ” prin soft”

-chiar in ziua alegerilor s-a declarat nemultumit de ” operatorii de tablete”.

-Apoi a urmat Comisia Vasilescu.

-a urmat propaganda antiinformatica furibunda a „presei casa ” a PSD , bineinteles inplicand si SRI prin incercarrs de a folosi resentimente vechi ale populdtiei ( asa cum in perioada Iliescu se incerca sa sa foloseasca propaganda comunista antilegionari prin inscenarile din timpul mineriadelor)

Da! PSD sa nu fraudeze ! Sa fraudeze STS !

Si cum ramane cu buletinele de vot numarate , si rezultatele transmise pe alta cale la BEC? ( alt soft care nu are nici o legatura cu prezenta la vot , ci doar aduna rezultatele din procesele verbale )

SRI zice că Anonymous. Da nu zice de ce nu-i prinde pe-ăia cu Anonymous și de ce pînă acu n-a aflat SRI pe ce finanțări lucrează Anonimii. Poate lu Hellvig îi trebuie niște ofițeri cu ochi înguști ptr unele chestii? Că dacă te iei după Helvig, zici că el poate fi pus comandant suprem pe flota stelară și inter-galactică a hackerilor din UE și SUA

https://publicintelligence.net/romania-cyber-threats/ 😆